Ifølge dem fra Wall Street Journal Apple-serverne ville være blevet tilgået af hackerne fra gruppen kaldet Anonymous, og flere dusin brugernavne sammen med de relaterede adgangskoder ville være blevet kompromitteret. Serveren tilgået af dem fra Anonymous er relateret til virksomhedens meningsmålinger, og de kompromitterede brugernavne ville tilhøre virksomhedens ansatte, så vi som brugere bør ikke blive berørt.

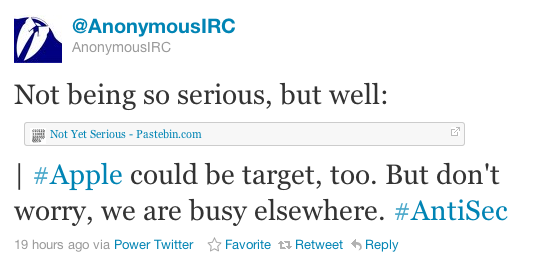

Hackerne sagde i en erklæring på Twitter, at de havde fået adgang til Apples systemer på grund af en sikkerhedsfejl, der blev brugt i software, der blev brugt af den Cupertino, Californien-baserede gadgetproducent og andre virksomheder. "Men bare rolig," sagde hackerne, "vi har travlt andre steder." En talsmand for Apple reagerede ikke umiddelbart på en anmodning om kommentar. De offentliggjorte oplysninger kommer som en del af en to-måneders kampagne med digitale røverier rettet mod virksomheder, herunder Sony Corp. og AT&T Inc., samt regeringsorganer såsom det amerikanske senat, Central Intelligence Agency og Arizona Department of Public Safety.

Desværre kommer den vigtige information fra den tidligere gruppe LulzSec, hvilket ville være vedvarende at det lykkedes ham at bryde Apple iCloud-systemet. De hævder, at de ville have fået adgang til systemet, hvor Apple opbevarer sine egne brugeres data, og derfra lykkedes det at kortlægge hele virksomhedens servernetværk. Foreløbig vides det ikke, om udsagn fra dem fra LulzSec er sande eller ej, men i øjeblikket er et rygte stærkt nok til at skabe mistillid til et system, der allerede er sårbart over for angreb af denne art.

For nogle uger siden smadrede vi ind i iCloud med vores tunge artilleri Lulz Cannons og besluttede at skifte til ninja-tilstand. Fra vores LFI-indgangspunkt opnåede vi kommandoudførelse via lokal filinkludering af fjendens flugt. Apache fartøj. Vi fandt derefter ud af, at HTTPD'en havde SSH-godkendelsesnøgler, som lod os sende SSH til andre servere. Kan du se, hvor det går hen? Vi skiftede derefter til rodammunitionsrunder. Og vi rootede... og rootede... og rootede... Efter at have kortlagt deres interne netværk og grundigt plyndret alle deres servere, greb vi al deres kildekode og databaseadgangskode, som vi fortsatte til skift lydløst tilbage til vores lagerdæk.