Das Apple-Unternehmen war wiederholt auf den Black-Hat-Konferenzen in Las Vegas vertreten, seine Leute sind immer im Publikum, um an den dort stattfindenden Vorträgen teilzunehmen, aber bis zu diesem Jahr hielten die aus Cupertino keine eigene Konferenz ab, um über Sicherheit zu diskutieren des iOS-Betriebssystems.

Gestern Abend diskutierte Ivan Krstic, Leiter der Sicherheitsabteilung von Apple, über die Arbeit der Ingenieure aus Cupertino zur Sicherung der von Apple verkauften iDevices. Am Ende der Konferenz kündigte er außerdem ein Programm an, mit dem Apple Geld für in iOS entdeckte Fehler zahlen wird .

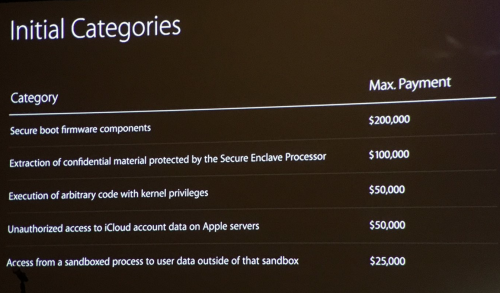

Konkret zahlt Apple die folgenden Geldbeträge für entdeckte Fehler in:

- Sichere Boot-Firmware: 200,000 US-Dollar

- Extraktion von vertraulichem Material, das durch den Secure Enclave Processor geschützt ist: 100,000 US-Dollar

- Ausführung von beliebigem Code mit Kernel-Privilegien: 50,000 $

- Unbefugter Zugriff auf iCloud-Kontodaten auf Apple-Servern: 50,000 US-Dollar

- Zugriff von einem Sandbox-Prozess auf Benutzerdaten außerhalb dieser Sandbox: 25,000 US-Dollar

Der Höchstbetrag, den das Unternehmen Apple für entdeckte Schwachstellen in iOS bietet, beträgt 200.000 Dollar für einen Fehler, der einen unsicheren Start des Betriebssystems ermöglicht, und nur 100.000 Dollar werden für das Extrahieren von Daten aus der sicheren Enklave geboten, in der die Fingerabdrücke der Benutzer gespeichert sind.

Obwohl Apple einen Schritt in die richtige Richtung gemacht hat und Geld für Schwachstellen anbietet, sind die von ihnen angebotenen Beträge viel niedriger als die, die von Regierungsbehörden in verschiedenen Ländern gezahlt werden. Hacker erhalten sogar über 1 Million Dollar für Exploits, die für iOS gut genug sind.

Abgesehen davon wurde die Black-Hat-Konferenz von Apple einberufen HINTER DEN KULISSEN DER IOS-SICHERHEIT, und im Folgenden haben Sie einige wichtige Punkte daraus vorgestellt:

Mit über einer Milliarde aktiven Geräten und umfassenden Sicherheitsmaßnahmen auf allen Ebenen vom Chip bis zur Software arbeitet Apple mit jeder iOS-Version daran, den neuesten Stand der mobilen Sicherheit voranzutreiben. Wir werden drei iOS-Sicherheitsmechanismen in beispielloser technischer Ausführlichkeit besprechen und die erste öffentliche Diskussion über einen davon bieten, der neu in iOS 10 ist.

HomeKit, Auto Unlock und iCloud Keychain sind drei Apple-Technologien, die besonders sensible Benutzerdaten verarbeiten – die Steuerung von Geräten (einschließlich Schlössern) im Zuhause des Benutzers, die Möglichkeit, den Mac eines Benutzers über eine Apple Watch zu entsperren, sowie die Passwörter und Kreditkarteninformationen des Benutzers. jeweils. Wir werden das kryptografische Design und die Implementierung unserer neuartigen sicheren Synchronisierungsstruktur besprechen, die vertrauliche Daten zwischen Geräten verschiebt, ohne sie Apple preiszugeben, und dem Benutzer gleichzeitig die Möglichkeit gibt, Daten im Falle eines Geräteverlusts wiederherzustellen.

Datenschutz ist das kryptografische System, das Benutzerdaten auf allen iOS-Geräten schützt. Wir werden den Secure Enclave Processor besprechen, der im iPhone 5S und späteren Geräten vorhanden ist, und erklären, wie er einen neuen Ansatz zur Ableitung von Datenschutzschlüsseln und zur Begrenzung der Brute-Force-Rate innerhalb eines kleinen TCB ermöglichte, wodurch dem normalen Anwendungsprozessor keine Zwischen- oder abgeleiteten Schlüssel zur Verfügung standen.

Herkömmliche browserbasierte Schwachstellen lassen sich aufgrund immer ausgefeilterer Abwehrtechniken immer schwerer ausnutzen. Wir werden einen einzigartigen JIT-Härtungsmechanismus in iOS 10 besprechen, der das iOS Safari JIT zu einem schwierigeren Ziel macht.