La semaine dernière, je vous ai dit qu'un système appelé in-appstore.com vous permet de pirater les achats intégrés de certaines applications disponibles dans L'App Store la société Apple. Le système étant rapidement devenu très populaire, les responsables d'Apple ont demandé à la société YouTube de supprimer le clip vidéo initial dans lequel la fonctionnalité du système était démontrée et ont fait pression pour fermer le serveur à partir duquel il fonctionne. Le hacker russe n'a pas abandonné facilement, alors modifié le pays qui gère son serveur a amélioré le système, de sorte que désormais toutes les demandes de piratage ne passent plus par les serveurs d'Apple et que les utilisateurs doivent se déconnecter de leur identifiant Apple avant d'utiliser le système, éliminant ainsi tout soupçon de vol de compte.

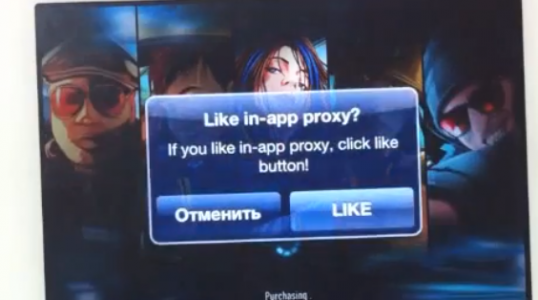

En bloquant la route « d'attaque » d'origine, Borodine a contourné le problème d'authentification en migrant le service vers un nouveau serveur. Apple a réussi à faire pression sur l'hôte du serveur d'origine – qui était situé en Russie – pour qu'il abandonne le service de Borodine, mais selon le pirate informatique russe, le nouveau serveur est hébergé dans un pays offshore pour tenter d'échapper aux demandes légales d'Apple. Borodine nous dit que le nouveau service a été mis à jour et supprime les serveurs d'Apple, "améliorant" le protocole pour inclure ses propres processus d'autorisation et de transaction. La nouvelle méthode "ne peut et n'atteindra plus l'App Store, donc la fonction proxy (ou mise en cache) a été désactivée". Le processus de signature a également été adapté pour garantir que les utilisateurs ne peuvent pas utiliser le service de Borodine sans se déconnecter au préalable de leur compte iTunes. La raison à cela ? "Ils [les utilisateurs] doivent se déconnecter pour ne pas crier sur Internet que je vole leurs informations d'identification."

Bien que l'ensemble du système fonctionne apparemment sans enregistrer les données de piratage et les informations d'identification Apple, tout est simplement basé sur la parole donnée par le pirate informatique. Il affirme qu'Apple doit améliorer son système d'achats intégrés, sinon il continuera à l'exploiter et à partir de là, tout entre dans le jeu réalisé par d'autres sites Web similaires. Apple dispose de méthodes pour bloquer de tels systèmes, mais elles nécessitent des mises à jour iOS et des mises à jour d'applications, il faudra donc un certain temps avant que l'ensemble du système soit complètement bloqué.