iDevices są powszechnie uważane za jedne z najbezpieczniejszych urządzeń mobilnych na rynku, znacznie bezpieczniejsze niż Android, ale nie tak bezpieczne jak urządzenia Blackberry. Aby ponownie wpłynąć na wizerunek tych z Apple, grupa hakerów z Japonii wykorzystuje system firmy dedykowany programistom firmy, hakerzy instalują aplikacje na terminalach użytkowników za pośrednictwem połączenia internetowego, nawet jeśli terminale te nie mają jailbreak wykonane.

iDevices są powszechnie uważane za jedne z najbezpieczniejszych urządzeń mobilnych na rynku, znacznie bezpieczniejsze niż Android, ale nie tak bezpieczne jak urządzenia Blackberry. Aby ponownie wpłynąć na wizerunek tych z Apple, grupa hakerów z Japonii wykorzystuje system firmy dedykowany programistom firmy, hakerzy instalują aplikacje na terminalach użytkowników za pośrednictwem połączenia internetowego, nawet jeśli terminale te nie mają jailbreak wykonane.

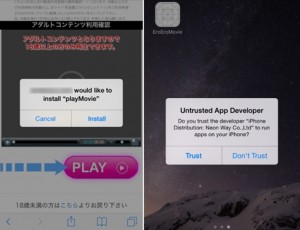

Kampania odbywa się na stronie internetowej z treściami dla dorosłych, a przy próbie obejrzenia filmu użytkownikom wyświetla się komunikat informujący, że aby obejrzeć klip, muszą zainstalować aplikację o nazwie playMovie. Naciśnięcie przycisku Instaluj powoduje wyświetlenie komunikatu ostrzegawczego informującego, że aplikacja nie została zweryfikowana przez firmę Apple i jest to jedyny środek bezpieczeństwa oferowany przez firmę Apple.

Kiedy użytkownicy naciskają przycisk zaufania alterty i instalują aplikację, otwiera ona witrynę z jakiegoś powodu, ale po kilku minutach prosi ich o zapłatę 800 dolarów na miejscu lub 2400 dolarów w trzy dni. Kwoty reprezentują wartość rzekomych subskrypcji tej witryny i oczywiście użytkownicy nie są zobowiązani do ich płacenia, gdyż kwoty nie są automatycznie pobierane z żadnej karty bankowej.

W ramach tej kampanii użytkownik może trafić na fałszywą witrynę oszustów, klikając łącze w wiadomości spamowej lub natrafiając na tę witrynę podczas wyszukiwania w Internecie filmów dla dorosłych. Jeśli użytkownik kliknie przycisk odtwarzania na stronie, wyświetli się wyskakujące okienko z prośbą o zainstalowanie aplikacji. Użytkownik może zainstalować aplikację na swoim urządzeniu z systemem iOS, nawet jeśli nie złamał jailbreaka.

Problem opiera się na systemie iOS Developer Enterprise Program, który umożliwia firmom w zamian za 300 dolarów rocznie instalowanie dowolnych aplikacji na dowolnych urządzeniach iDevices, bez konieczności posiadania ich identyfikatorów UDID. Hakerzy używają systemu do zainstalowania odpowiedniej aplikacji nawet na terminalach, które nie zostały złamane przez jailbreak, więc niektórzy Japończycy prawdopodobnie dadzą się oszukać po jej instalacji.

Atak nie jest niebezpieczny, gdyż interfejs aplikacji nie imituje interfejsu banku czy sklepu internetowego, więc mówimy jedynie o oszukaniu wystarczająco naiwnych osób. Mimo to atak po raz kolejny pokazuje, jak podatny jest system Enterprise przez Apple na potrzeby firmowych programistów, którzy muszą testować aplikacje na dużą skalę.