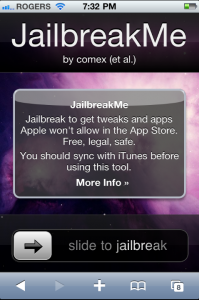

Un portavoz de Apple declara Ayer la compañía estaba investigando la vulnerabilidad utilizada por comex en la carga útil para el nuevo jailbreak. Como ya sabéis muy bien, el jailbreak se implementa a través de una vulnerabilidad descubierta por comex en el código de Adobe para ejecutar archivos PDF, de modo que una simple apertura del archivo PDF con el código de jailbreak conduce al jailbreak del dispositivo. Lamentablemente todos los usuarios son vulnerables a este exploit, incluso aquellos que no han hecho el jailbreak, incluso aquellos que todavía tienen iOS 3.x instalado en sus terminales. Sin embargo, quienes tengan un teléfono con jailbreak pueden defenderse de las acciones de personas malintencionadas instalando un parche llamado uni. PDF Cargando Warner, que advierte al usuario si hay algún intento de explotar la vulnerabilidad de iOS.

Un portavoz de Apple declara Ayer la compañía estaba investigando la vulnerabilidad utilizada por comex en la carga útil para el nuevo jailbreak. Como ya sabéis muy bien, el jailbreak se implementa a través de una vulnerabilidad descubierta por comex en el código de Adobe para ejecutar archivos PDF, de modo que una simple apertura del archivo PDF con el código de jailbreak conduce al jailbreak del dispositivo. Lamentablemente todos los usuarios son vulnerables a este exploit, incluso aquellos que no han hecho el jailbreak, incluso aquellos que todavía tienen iOS 3.x instalado en sus terminales. Sin embargo, quienes tengan un teléfono con jailbreak pueden defenderse de las acciones de personas malintencionadas instalando un parche llamado uni. PDF Cargando Warner, que advierte al usuario si hay algún intento de explotar la vulnerabilidad de iOS.

Esta vulnerabilidad es muy peligrosa y Apple ahora está intentando solucionarla, por lo que es muy posible que en un futuro próximo haya una nueva actualización para iOS que bloquee la solución jailbreak lanzada por comex hace unos días. Por el momento, un teléfono con jailbreak y PDF Loading Warner instalado es mucho más seguro que un teléfono sin jailbreak sin este parche, por lo que mi consejo es hacer jailbreak e instalar ese parche para estar protegido, al menos hasta que Apple lance una nueva actualización.