iOS 8.4 jailbreak ar putea fi posibil cu TaiG 2.0, informatia venind de la un cunoscut hacker german care a lansat in trecut solutii de jailbreak pentru iOS, insa totul depinde de modul in care a fost gandita solutia de iOS 8.3 jailbreak si rapiditatea Apple de a bloca exploit-urile.

iOS 8.4 jailbreak ar putea fi posibil cu TaiG 2.0, informatia venind de la un cunoscut hacker german care a lansat in trecut solutii de jailbreak pentru iOS, insa totul depinde de modul in care a fost gandita solutia de iOS 8.3 jailbreak si rapiditatea Apple de a bloca exploit-urile.

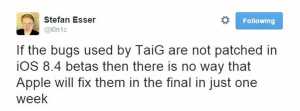

Hackerul german sustine ca daca exploit-urile folosite pentru iOS 8.3 jailbreak nu au fost blocate de catre compania Apple in versiunile beta ale iOS 8.4, atunci iOS 8.4 jailbreak este posibil cu TaiG 2.0 sau o versiune actualizata a acestui program, iar teoria pare plauzibila.

Daca hackerii echipei TaiG folosesc exploit-uri necunoscute companiei Apple, atunci iOS 8.4 jailbreak va fi doar o “problema” de modificare aunui fisier pentru a permite recunoasterea build-urilor iOS 8.4 lansate de catre compania Apple si nu neaparat folosirea unor exploit-uri noi.

iOS 8.4 jailbreak depinde practic de exploit-urile folosite de catre hackerii echipei TaiG si asta deoarece e foarte putin probabil ca Apple sa blocheze exploit-urile noi intr-o saptamana de zile inainte de lansarea iOS 8.4 pentru utilizatorii din lumea intreaga.

Apple nu a facut niciodata vreo miscare de acest gen deoarece o blocare grabita a exploit-urilor folosite pentru iOS 8.3 jailbreak ar putea aduce pentru utilizatori un iOS 8.4 cu probleme si acest lucru este mai problematic pentru Apple decat existenta unui iOS 8.4 jailbreak.

In general hackerii chinezi nu sunt chiar atat de interesati de versiunile de iOS pe care Apple le lanseaza, asa ca au oferit solutii de jailbreak chiar si cu foarte putin timp inaintea lansarii unei versiuni complet noi, ele fiind in general blocate repede de catre Apple.

In aceasta situatie multi pun in discutie lansarea solutiei de iOS 8.3 jailbreak, insa daca hackerul german are dreptate, atunci iOS 8.4 jailbreak pare a fi destul de sigur pentru utilizare de catre noi in data de 30 iunie, sau in zilele anterioare lansarii iOS 8.4 pentru utilizatorii din lumea intreaga.